Apple iOS 10.3 - Devriez-vous mettre à niveau et qu'est-ce qui est inclus?

I Pad Pomme Iphone Ios / / March 17, 2020

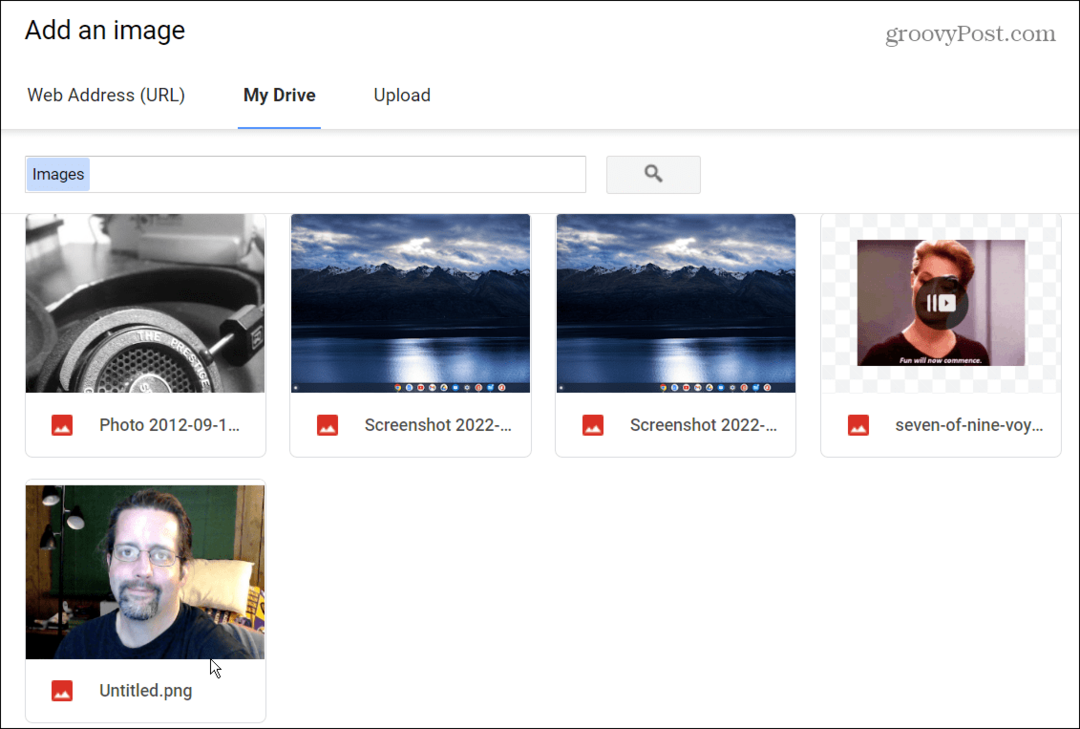

Apple a publié la dernière et probablement la dernière mise à jour de maintenance de son système d'exploitation mobile, iOS 10.3. La version est une révision majeure, qui comprend un tout nouveau système de fichiers. Pour cette seule raison, nous vous recommandons sauvegarde avant l'installation. En plus de la nouvelle amélioration du système de fichiers, qui déplace toutes vos données de l'ancien HFS + vers APFS (lisez notre article précédent si vous vous demandez "Qu'est-ce que l'APFS?") —IOS 10.3 inclut également une prise en charge améliorée des écouteurs sans fil sophistiqués d'Apple, ce qui les rend plus faciles à trouver à l'aide de la nouvelle fonctionnalité Trouver mes AirPods une fonction. La mise à jour comprend une large collection de changements en coulisses affectant principalement les créateurs d'applications. L'App Store, par exemple, permettra désormais aux développeurs de répondre aux commentaires des clients pour la première fois. Les fans de cricket peuvent se réjouir d'utiliser Siri pour vérifier les résultats sportifs et les statistiques de la Premier League indienne et de l'International Cricket Council.

La dernière mise à jour d'iOS 10 est venue avec le 10.2.1 mise à jour en janvier 2017; précédé par 10.2 en décembre 2016 et 10.1 en octobre 2016. Des parties importantes du système d'exploitation ont été modifiées dans la version 10.3, telles que les paramètres de votre profil Apple ID qui ont désormais une liste plus détaillée pour iCloud espace de rangement. La nouvelle version informera également les utilisateurs des applications obsolètes qui ne sont plus compatibles avec le système d'exploitation. Les maisons intelligentes apprécient également la possibilité de programmer des interrupteurs d'éclairage. De plus, il y a des ajouts à Sirikit tels que le paiement des factures, le statut et la planification de futurs trajets.

Maintenant, pour la partie que vous attendiez tous: devriez-vous mettre à niveau? Oui, il s'agit d'une mise à jour de maintenance et nous savons tous à quel point ceux-ci sont importants, en particulier pour la sécurité.

Les utilisateurs d'iOS doivent aborder celui-ci avec un peu de prudence en raison de changements de base tels que la mise à jour du système de fichiers. Pour basculer votre appareil vers APFS, votre appareil iOS devra essentiellement s'essuyer et se reformater. Tout cela se passera dans les coulisses, mais le risque de perdre vos données est plus élevé avec cette mise à jour.

La mise à jour iOS 10.3 est assez lourde, pesant environ 611 Mo. Les utilisateurs peuvent télécharger la dernière mise à jour iOS en lançant Paramètres> Général> Mise à jour logicielle. Il m'a fallu 15 minutes pour télécharger et installer iOS 10.3 sur un iPhone 6s. Bien qu'il s'agisse d'une mise à jour recommandée, assurez-vous d'effectuer une sauvegarde au cas où.

Comme toujours, cela ne fait pas de mal d'attendre un peu pour voir à quel point le vaste écosystème Apple gère la dernière version. De nos jours, les processus de développement internes d'Apple sont alignés sur tous les groupes de produits. Apple a également publié des mises à jour pour les autres plates-formes de l'entreprise, telles que macOS, watchOS, tvOS et CarPlay. Alors, assurez-vous de les saisir également pour une expérience optimale si vous êtes fortement investi dans l'écosystème Apple. En attendant, voici la liste habituelle des corrections de bugs et des mises à jour de sécurité incluses:

La liste des correctifs et correctifs de sécurité est plus longue et moins intéressante. Les voici:

Comptes

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: un utilisateur peut voir un identifiant Apple à partir de l'écran de verrouillage

Description: un problème de gestion des invites a été résolu en supprimant les invites d'authentification iCloud de l'écran de verrouillage.

CVE-2017-2397: Suprovici Vadim de l'équipe UniApps, un chercheur anonyme

l'audio

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: le traitement d'un fichier audio créé de manière malveillante peut entraîner l'exécution de code arbitraire

Description: un problème de corruption de mémoire a été résolu par une meilleure validation des entrées.

CVE-2017-2430: un chercheur anonyme travaillant avec Zero Day Initiative de Trend Micro

CVE-2017-2462: un chercheur anonyme travaillant avec Zero Day Initiative de Trend Micro

Carbone

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: le traitement d'un fichier .dfont conçu de manière malveillante peut entraîner l'exécution de code arbitraire

Description: un dépassement de tampon existait dans la gestion des fichiers de polices. Ce problème a été résolu par une meilleure vérification des limites.

CVE-2017-2379: John Villamil, Doyensec, riusksk (泉 哥) du département Tencent Security Platform

CoreGraphics

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: le traitement d'une image conçue de manière malveillante peut entraîner un déni de service

Description: une récursion infinie a été corrigée grâce à une meilleure gestion des états.

CVE-2017-2417: riusksk (泉 哥) du département Tencent Security Platform

CoreGraphics

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: le traitement de contenu Web conçu de manière malveillante peut entraîner l'exécution de code arbitraire

Description: plusieurs problèmes de corruption de mémoire ont été résolus grâce à une meilleure validation des entrées.

CVE-2017-2444: Mei Wang de 360 GearTeam

CoreText

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: le traitement d'un fichier de police conçu de manière malveillante peut entraîner l'exécution de code arbitraire

Description: un problème de corruption de mémoire a été résolu par une meilleure validation des entrées.

CVE-2017-2435: John Villamil, Doyensec

CoreText

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: le traitement d'une police conçue de manière malveillante peut entraîner la divulgation de la mémoire de processus

Description: une lecture hors limites a été corrigée par une meilleure validation des entrées.

CVE-2017-2450: John Villamil, Doyensec

CoreText

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: le traitement d'un message texte conçu de manière malveillante peut entraîner un déni de service de l'application

Description: un problème d'épuisement des ressources a été résolu par une meilleure validation des entrées.

CVE-2017-2461: Isaac Archambault d'IDAoADI, un chercheur anonyme

DataAccess

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: la configuration d'un compte Exchange avec une adresse e-mail mal saisie peut se résoudre sur un serveur inattendu

Description: un problème de validation des entrées existait dans la gestion des adresses e-mail Exchange. Ce problème a été résolu par une meilleure validation des entrées.

CVE-2017-2414: Ilya Nesterov et Maxim Goncharov

FontParser

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: le traitement d'un fichier de police conçu de manière malveillante peut entraîner l'exécution de code arbitraire

Description: plusieurs problèmes de corruption de mémoire ont été résolus grâce à une meilleure validation des entrées.

CVE-2017-2487: riusksk (泉 哥) du département Tencent Security Platform

CVE-2017-2406: riusksk (泉 哥) du département Tencent Security Platform

FontParser

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: l'analyse d'un fichier de police conçu de manière malveillante peut entraîner la fermeture inattendue d'une application ou l'exécution de code arbitraire

Description: plusieurs problèmes de corruption de mémoire ont été résolus grâce à une meilleure validation des entrées.

CVE-2017-2407: riusksk (泉 哥) du département Tencent Security Platform

FontParser

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: le traitement d'une police conçue de manière malveillante peut entraîner la divulgation de la mémoire de processus

Description: une lecture hors limites a été corrigée par une meilleure validation des entrées.

CVE-2017-2439: John Villamil, Doyensec

HomeKit

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Impact: Home Control peut apparaître de manière inattendue sur Control Center

Description: un problème d'état existait dans la gestion du contrôle à domicile. Ce problème a été résolu par une meilleure validation.

CVE-2017-2434: Suyash Narain de l'Inde

HTTPProtocol

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: un serveur HTTP / 2 malveillant peut provoquer un comportement non défini

Description: plusieurs problèmes existaient dans nghttp2 avant la version 1.17.0. Ces problèmes ont été résolus en mettant à jour LibreSSL vers la version 1.17.0.

CVE-2017-2428

ImageIO

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: le traitement d'une image conçue de manière malveillante peut entraîner l'exécution de code arbitraire

Description: un problème de corruption de mémoire a été résolu par une meilleure validation des entrées.

CVE-2017-2416: Qidan He (何 淇 丹, @flanker_hqd) de KeenLab, Tencent

ImageIO

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: l'affichage d'un fichier JPEG conçu de manière malveillante peut entraîner l'exécution de code arbitraire

Description: un problème de corruption de mémoire a été résolu par une meilleure validation des entrées.

CVE-2017-2432: un chercheur anonyme travaillant avec Zero Day Initiative de Trend Micro

ImageIO

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: le traitement d'un fichier créé de manière malveillante peut entraîner la fermeture inattendue d'une application ou l'exécution de code arbitraire

Description: un problème de corruption de mémoire a été résolu par une meilleure validation des entrées.

CVE-2017-2467

ImageIO

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: le traitement d'une image conçue de manière malveillante peut entraîner la fermeture inattendue de l'application

Description: une lecture hors limite existait dans les versions de LibTIFF avant 4.0.7. Ce problème a été résolu en mettant à jour LibTIFF dans ImageIO vers la version 4.0.7.

CVE-2016-3619

Magasin itunes

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: un attaquant se trouvant dans une position privilégiée sur le réseau peut être en mesure de falsifier le trafic réseau iTunes

Description: les demandes de services Web iTunes sandbox ont été envoyées en texte clair. Ce problème a été résolu en activant HTTPS.

CVE-2017-2412: Richard Shupak (linkedin.com/in/rshupak)

Noyau

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: une application peut exécuter du code arbitraire avec les privilèges du noyau

Description: un problème de corruption de mémoire a été résolu par une meilleure validation des entrées.

CVE-2017-2398: Lufeng Li de l'équipe Qihoo 360 Vulcan

CVE-2017-2401: Lufeng Li de l'équipe Qihoo 360 Vulcan

Noyau

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: une application peut exécuter du code arbitraire avec les privilèges du noyau

Description: un dépassement d'entier a été résolu par une meilleure validation des entrées.

CVE-2017-2440: un chercheur anonyme

Noyau

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: une application malveillante peut exécuter du code arbitraire avec des privilèges root

Description: un problème de concurrence a été résolu par une meilleure gestion de la mémoire.

CVE-2017-2456: lokihardt de Google Project Zero

Noyau

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: une application peut exécuter du code arbitraire avec les privilèges du noyau

Description: un problème d'utilisation après libération a été résolu par une gestion améliorée de la mémoire.

CVE-2017-2472: Ian Beer de Google Project Zero

Noyau

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: une application malveillante peut exécuter du code arbitraire avec les privilèges du noyau

Description: un problème de corruption de mémoire a été résolu par une meilleure validation des entrées.

CVE-2017-2473: Ian Beer de Google Project Zero

Noyau

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: une application peut exécuter du code arbitraire avec les privilèges du noyau

Description: un problème ponctuel a été résolu par une meilleure vérification des limites.

CVE-2017-2474: Ian Beer de Google Project Zero

Noyau

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: une application peut exécuter du code arbitraire avec les privilèges du noyau

Description: un problème de concurrence a été résolu par un verrouillage amélioré.

CVE-2017-2478: Ian Beer de Google Project Zero

Noyau

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: une application peut exécuter du code arbitraire avec les privilèges du noyau

Description: un problème de dépassement de tampon a été résolu grâce à une meilleure gestion de la mémoire.

CVE-2017-2482: Ian Beer de Google Project Zero

CVE-2017-2483: Ian Beer de Google Project Zero

Claviers

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: une application peut exécuter du code arbitraire

Description: un dépassement de tampon a été résolu par une vérification améliorée des limites.

CVE-2017-2458: Shashank (@cyberboyIndia)

libarchive

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: un attaquant local peut être en mesure de modifier les autorisations du système de fichiers sur des répertoires arbitraires

Description: un problème de validation existait dans la gestion des liens symboliques. Ce problème a été résolu par une meilleure validation des liens symboliques.

CVE-2017-2390: Omer Medan de enSilo Ltd

libc ++ abi

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: démêler une application C ++ malveillante peut entraîner l'exécution de code arbitraire

Description: un problème d'utilisation après libération a été résolu par une gestion améliorée de la mémoire.

CVE-2017-2441

Carton

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: une personne disposant d'un accès physique à un appareil iOS peut lire la table de montage

Description: la table de montage a été chiffrée avec une clé protégée uniquement par l'UID matériel. Ce problème a été résolu en chiffrant la table de montage avec une clé protégée par l'UID matériel et le code d'accès de l'utilisateur.

CVE-2017-2399

Téléphone

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Impact: une application tierce peut initier un appel téléphonique sans interaction avec l'utilisateur

Description: un problème existait dans iOS permettant les appels sans invite. Ce problème a été résolu en invitant un utilisateur à confirmer le lancement de l'appel.

CVE-2017-2484

Profils

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: un attaquant pourrait être en mesure d'exploiter les faiblesses de l'algorithme cryptographique DES

Description: la prise en charge de l'algorithme cryptographique 3DES a été ajoutée au client SCEP et DES est déconseillé.

CVE-2017-2380: un chercheur anonyme

Coup d'oeil

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: appuyer sur un lien tel dans un document PDF peut déclencher un appel sans inviter l'utilisateur

Description: un problème existait lors de la vérification de l'URL tel avant de lancer des appels. Ce problème a été résolu par l'ajout d'une invite de confirmation.

CVE-2017-2404: Tuan Anh Ngo (Melbourne, Australie), Christoph Nehring

Safari

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: la visite d'un site Web malveillant peut entraîner une usurpation de la barre d'adresse

Description: un problème de gestion de l'état a été résolu en désactivant la saisie de texte jusqu'au chargement de la page de destination.

CVE-2017-2376: un chercheur anonyme, Michal Zalewski de Google Inc, Muneaki Nishimura (nishimunea) de Recruit Technologies Co., Ltd., Chris Hlady de Google Inc, un chercheur anonyme, Yuyang Zhou de Tencent Security Platform Department (security.tencent.com)

Safari

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Impact: un utilisateur local peut être en mesure de découvrir les sites Web qu'il a visités dans la navigation privée

Description: un problème existait dans la suppression de SQLite. Ce problème a été résolu grâce à un nettoyage SQLite amélioré.

CVE-2017-2384

Safari

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: le traitement de contenu Web conçu de manière malveillante peut présenter des feuilles d'authentification sur des sites Web arbitraires

Description: un problème d'usurpation d'identité et de déni de service existait dans la gestion de l'authentification HTTP. Ce problème a été résolu en rendant les feuilles d'authentification HTTP non modales.

CVE-2017-2389: ShenYeYinJiu de Tencent Security Response Center, TSRC

Safari

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: la visite d'un site Web malveillant en cliquant sur un lien peut entraîner une usurpation de l'interface utilisateur

Description: un problème d'usurpation existait dans la gestion des invites FaceTime. Ce problème a été résolu par une meilleure validation des entrées.

CVE-2017-2453: xisigr du laboratoire Xuanwu de Tencent (tencent.com)

Safari Reader

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: l'activation de la fonction Safari Reader sur une page Web conçue de manière malveillante peut conduire à des scripts intersites universels

Description: plusieurs problèmes de validation ont été résolus grâce à une amélioration du nettoyage des entrées.

CVE-2017-2393: Erling Ellingsen

SafariViewController

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: l'état du cache n'est pas correctement synchronisé entre Safari et SafariViewController lorsqu'un utilisateur vide le cache Safari

Description: un problème existait lors de la suppression des informations du cache Safari de SafariViewController. Ce problème a été résolu en améliorant la gestion de l'état du cache.

CVE-2017-2400: Abhinav Bansal de Zscaler, Inc.

Sécurité

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: la validation de signatures vides avec SecKeyRawVerify () peut réussir de manière inattendue

Description: un problème de validation existait avec les appels d'API cryptographiques. Ce problème a été résolu par une meilleure validation des paramètres.

CVE-2017-2423: un chercheur anonyme

Sécurité

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Impact: un attaquant disposant d'une position privilégiée sur le réseau peut capturer ou modifier des données dans des sessions protégées par SSL / TLS

Description: dans certaines circonstances, Secure Transport n'a pas pu valider l'authenticité des paquets OTR. Ce problème a été résolu en restaurant les étapes de validation manquantes.

CVE-2017-2448: Alex Radocea de Longterm Security, Inc.

Sécurité

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: une application peut être en mesure d'exécuter du code arbitraire avec les privilèges root

Description: un dépassement de tampon a été résolu par une vérification améliorée des limites.

CVE-2017-2451: Alex Radocea de Longterm Security, Inc.

Sécurité

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: le traitement d'un certificat x509 conçu de manière malveillante peut entraîner l'exécution de code arbitraire

Description: un problème de corruption de mémoire existait lors de l'analyse des certificats. Ce problème a été résolu par une meilleure validation des entrées.

CVE-2017-2485: Aleksandar Nikolic de Cisco Talos

Siri

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: Siri peut révéler le contenu des messages texte lorsque l'appareil est verrouillé

Description: un problème de verrouillage insuffisant a été résolu grâce à une meilleure gestion des états.

CVE-2017-2452: Hunter Byrnes

WebKit

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: faire glisser et supprimer un lien créé de manière malveillante peut entraîner l'usurpation de signets ou l'exécution de code arbitraire

Description: un problème de validation existait lors de la création du signet. Ce problème a été résolu par une meilleure validation des entrées.

CVE-2017-2378: xisigr du laboratoire Xuanwu de Tencent (tencent.com)

WebKit

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: la visite d'un site Web malveillant peut entraîner une usurpation de la barre d'adresse

Description: un problème d'interface utilisateur incohérent a été résolu par une meilleure gestion des états.

CVE-2017-2486: redrain de light4freedom

WebKit

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: le traitement de contenu Web conçu de manière malveillante peut exfiltrer les données d'origine croisée

Description: un problème d'accès au prototype a été résolu grâce à une meilleure gestion des exceptions.

CVE-2017-2386: André Bargull

WebKit

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: le traitement de contenu Web conçu de manière malveillante peut entraîner l'exécution de code arbitraire

Description: plusieurs problèmes de corruption de mémoire ont été résolus grâce à une meilleure validation des entrées.

CVE-2017-2394: Apple

CVE-2017-2396: Apple

CVE-2016-9642: Gustavo Grieco

WebKit

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: le traitement de contenu Web conçu de manière malveillante peut entraîner l'exécution de code arbitraire

Description: plusieurs problèmes de corruption de mémoire ont été résolus grâce à une meilleure gestion de la mémoire.

CVE-2017-2395: Apple

CVE-2017-2454: Ivan Fratric de Google Project Zero

CVE-2017-2455: Ivan Fratric de Google Project Zero

CVE-2017-2457: lokihardt de Google Project Zero

CVE-2017-2459: Ivan Fratric de Google Project Zero

CVE-2017-2460: Ivan Fratric de Google Project Zero

CVE-2017-2464: Jeonghoon Shin, Natalie Silvanovich de Google Project Zero

CVE-2017-2465: Zheng Huang et Wei Yuan du laboratoire de sécurité Baidu

CVE-2017-2466: Ivan Fratric de Google Project Zero

CVE-2017-2468: lokihardt de Google Project Zero

CVE-2017-2469: lokihardt de Google Project Zero

CVE-2017-2470: lokihardt de Google Project Zero

CVE-2017-2476: Ivan Fratric de Google Project Zero

CVE-2017-2481: 0011 en collaboration avec Zero Day Initiative de Trend Micro

WebKit

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: le traitement de contenu Web conçu de manière malveillante peut entraîner l'exécution de code arbitraire

Description: un problème de confusion de type a été résolu par une meilleure gestion de la mémoire.

CVE-2017-2415: Kai Kang du laboratoire Xuanwu de Tencent (tentcent.com)

WebKit

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: le traitement de contenu Web conçu de manière malveillante peut conduire à une politique de sécurité du contenu inopinément inappliquée

Description: un problème d'accès existait dans la stratégie de sécurité du contenu. Ce problème a été résolu par l'amélioration des restrictions d'accès.

CVE-2017-2419: Nicolai Grødum de Cisco Systems

WebKit

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: le traitement de contenu Web conçu de manière malveillante peut entraîner une consommation élevée de mémoire

Description: un problème de consommation de ressources non contrôlé a été résolu grâce à un traitement regex amélioré.

CVE-2016-9643: Gustavo Grieco

WebKit

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: le traitement de contenu Web créé de manière malveillante peut entraîner la divulgation de la mémoire de processus

Description: un problème de divulgation d'informations existait dans le traitement des shaders OpenGL. Ce problème a été résolu par une meilleure gestion de la mémoire.

CVE-2017-2424: Paul Thomson (utilisant l'outil GLFuzz) du Multicore Programming Group, Imperial College London

WebKit

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: le traitement de contenu Web conçu de manière malveillante peut entraîner l'exécution de code arbitraire

Description: un problème de corruption de mémoire a été résolu par une meilleure validation des entrées.

CVE-2017-2433: Apple

WebKit

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: le traitement de contenu Web conçu de manière malveillante peut exfiltrer les données d'origine croisée

Description: plusieurs problèmes de validation existaient dans la gestion du chargement des pages. Ce problème a été résolu grâce à une logique améliorée.

CVE-2017-2364: lokihardt de Google Project Zero

WebKit

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: un site Web malveillant peut exfiltrer les données d'origine croisée

Description: un problème de validation existait dans la gestion du chargement des pages. Ce problème a été résolu grâce à une logique améliorée.

CVE-2017-2367: lokihardt de Google Project Zero

WebKit

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: le traitement de contenu Web conçu de manière malveillante peut conduire à un scriptage intersite universel

Description: un problème de logique existait dans la gestion des objets de trame. Ce problème a été résolu par une meilleure gestion de l'État.

CVE-2017-2445: lokihardt de Google Project Zero

WebKit

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: le traitement de contenu Web conçu de manière malveillante peut entraîner l'exécution de code arbitraire

Description: un problème de logique existait dans la gestion des fonctions en mode strict. Ce problème a été résolu par une meilleure gestion de l'État.

CVE-2017-2446: Natalie Silvanovich de Google Project Zero

WebKit

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: la visite d'un site Web conçu de manière malveillante peut compromettre les informations des utilisateurs

Description: un problème de corruption de mémoire a été résolu par une meilleure gestion de la mémoire.

CVE-2017-2447: Natalie Silvanovich de Google Project Zero

WebKit

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: le traitement de contenu Web conçu de manière malveillante peut entraîner l'exécution de code arbitraire

Description: un problème d'utilisation après libération a été résolu par une gestion améliorée de la mémoire.

CVE-2017-2471: Ivan Fratric de Google Project Zero

WebKit

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: le traitement de contenu Web conçu de manière malveillante peut conduire à un scriptage intersite universel

Description: un problème de logique existait dans la gestion des trames. Ce problème a été résolu par une meilleure gestion de l'État.

CVE-2017-2475: lokihardt de Google Project Zero

Liaisons JavaScript WebKit

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: le traitement de contenu Web conçu de manière malveillante peut exfiltrer les données d'origine croisée

Description: plusieurs problèmes de validation existaient dans la gestion du chargement des pages. Ce problème a été résolu grâce à une logique améliorée.

CVE-2017-2442: lokihardt de Google Project Zero

WebKit Web Inspector

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: la fermeture d'une fenêtre pendant une pause dans le débogueur peut entraîner la fermeture inattendue de l'application

Description: un problème de corruption de mémoire a été résolu par une meilleure validation des entrées.

CVE-2017-2377: Vicki Pfau

WebKit Web Inspector

Disponible pour: iPhone 5 et versions ultérieures, iPad 4e génération et versions ultérieures, iPod touch 6e génération et versions ultérieures

Conséquences: le traitement de contenu Web conçu de manière malveillante peut entraîner l'exécution de code arbitraire

Description: un problème de corruption de mémoire a été résolu par une meilleure validation des entrées.

CVE-2017-2405: Apple

Avec cette dernière mise à jour majeure, Apple est susceptible de se concentrer sur la prochaine version majeure, iOS 11; nonobstant tout problème imprévu possible avec la mise à jour APFS. Nous verrons probablement notre premier aperçu d'iOS 11 lors de la conférence annuelle des développeurs de la société WWDC. Comme je l'ai déjà dit, je suis personnellement satisfait d'iOS depuis que je suis passé à un iPhone. La plate-forme «fonctionne tout simplement» comme prévu et la stabilité a suivi chaque révision du système d'exploitation. Je suis sûr que cela changera à mesure que mon iPhone vieillit et que des fonctionnalités plus récentes commencent à apparaître dans les futures révisions. Pour l'instant, tout va bien.

Votre expérience pourrait être le contraire, alors faites-nous savoir ce que vous pensez de la nouvelle mise à jour. Des joyaux cachés, des problèmes ou des améliorations de performances?

Suivez notre guide simple pour créer facilement un mot de passe facile à mémoriser mais sécurisé.

Si vous êtes déjà abonné à Hulu (No Ads) et que vous souhaitez ajouter le pack Disney + et ESPN +, vous pouvez. C'est un peu...